To już oficjalne - edytowano genom ludzkiego embrionu

27 kwietnia 2015, 17:26W Chinach przeprowadzono pierwszy eksperyment podczas którego manipulowano DNA ludzkiego embrionu. Autorzy eksperymentu zostali skrytykowani przez specjalistów, którzy ostrzegają przed wprowadzaniem do ludzkiego genomu takich zmian, jakie mogą być powielane w kolejnych generacjach.

Microsoft skanuje

17 lipca 2015, 10:01Microsoft przeskanował setki milionów komputerów z Windows pod kątem obecności oprogramowania typu ransomware. To oprogramowanie, które blokuje użytkownikowi dostęp do plików i domaga się okupu w zamian za podanie hasła. Analiza została wykonana za pomocą wbudowanego narzędzia Malicious Software Removal Tool (MSRT)

Powstanie najpotężniejsza kamera w dziejach

2 września 2015, 08:40Amerykański Departament Energii (DoE) zatwierdził budowę kamery o rozdzielczości 3,2 gigapiksela. To najpotężniejsze tego typu urządzenie będzie 'okiem' Large Synoptic Survey Telescope (LSST).

Obliczyli skutki dodatkowej emisji z rur wydechowych

30 października 2015, 12:18Teraz zespół z MIT-u przeprowadził badania, których celem było stwierdzenie, jak takie postępowanie firmy wpłynęło na zdrowie publiczne w USA. W Stanach Zjednoczonych sprzedano ponad 482 000 pojazdów fałszujących normy emisji. Naukowcy szacują, że ich obecność na amerykańskich drogach przyczyniła się bezpośrednio do 60 przypadków przedwczesnej śmierci.

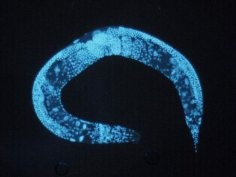

Nowotwory muszą przestać się dzielić, by dawać przerzuty

5 stycznia 2016, 10:31David Matus ze Stony Brook University oraz David Sherwood odkryli, że komórki nowotworowe nie mogą jednocześnie rozprzestrzeniać się po organizmie i się dzielić. Zatem guz, by dać przerzuty, musi przestać się rozrastać.

Gigantyczny SSD

3 marca 2016, 09:51Samsung jest producentem najbardziej pojemnego SSD dostępnego obecnie na rynku. Na urządzeniu PM1633a można zapisać 15,36 terabajta danych

Amazon kupuje udziały w firmie lotniczej

6 maja 2016, 09:56Amazon chce objąć 30% akcji dużego przewoźnika lotniczego. To już druga tego typu transakcja dokonana w bieżącym roku przez Amazona. Koncern Bezosa chce kontrolować cały łańcuch logistyczny, za pomocą którego dostarcza towary swoim klientom.

Piłkarskie nogi pod naukową ochroną

4 lipca 2016, 11:12Możliwe, że wkrótce Messi czy Lewandowski nie będą już drżeli o swoje nogi przy każdym zadanym im faulu. Przygotowane przez Polaków ochraniacze sprawią, że piłkarz niemal nie odczuje bólu zadanego przez przeciwnika. Energię kopnięcia pochłonie ochraniacz.

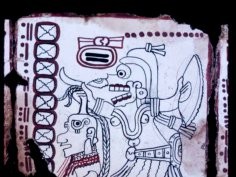

Czwarty, najstarszy, kodeks Majów jest autentykiem

8 września 2016, 09:58Kodeks Grolier, majański dokument opisujący m.in. ruchy Wenus, okazał się autentykiem. Tym samym ta wyjątkowa księga jest najstarszym znanym dokumentem pisanym Ameryki i jednym z zaledwie czterech znanych nam kodeksów.

Laptopem w serwery

14 listopada 2016, 09:46Eksperci z duńskiej firmy TDC Security Operations Center znaleźli sposób na przeprowadzenie skutecznego ataku DoS przeciwko wielkim serwerom w sytuacji, gdy atakujący dysponuje bardzo ograniczonymi zasobami. Ataku można dokonać na serwery chronione niektórymi firewallami Cisco i innych producentów